网络规划中的关键技术 VLAN与端口隔离的深度解析

在弱电工程,特别是网络工程子系统的规划与部署中,VLAN(虚拟局域网)和端口隔离是两种常用且至关重要的二层网络管理技术。虽然它们的目标在一定程度上相似——都是为了实现网络逻辑隔离、优化网络性能和提升安全性——但其实现原理、应用场景和管理粒度有着本质的区别。理解这两者的差异,是进行高效、安全网络设计的基础。

一、核心概念与工作原理

1. VLAN

VLAN是一种将物理局域网(LAN)在逻辑上划分为多个独立广播域的技术。它工作在OSI模型的第二层(数据链路层)。通过给数据帧打上特定的VLAN标签(如IEEE 802.1Q标准),交换机可以将属于不同VLAN的端口进行逻辑分组。其核心特点是:

- 逻辑隔离:属于不同VLAN的设备,即使连接到同一台物理交换机,也无法直接进行二层通信,广播帧被限制在本VLAN内。

- 跨物理设备:VLAN可以跨越多个网络设备(交换机)进行配置,通过Trunk链路传递带标签的帧,从而构建一个与物理位置无关的逻辑网络。

- 基于策略的划分:VLAN的划分可以基于端口、MAC地址、IP子网或协议等多种策略。

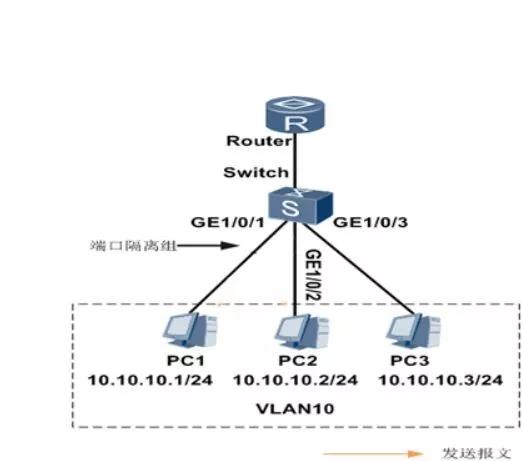

2. 端口隔离

端口隔离(也称为端口保护或私有VLAN的简化实现)是一种在同一广播域(通常是同一VLAN或默认VLAN)内部,实现端口间相互隔离的技术。其主要特点包括:

- 物理/逻辑端口级隔离:在同一隔离组内的端口之间无法直接通信,但它们都可以与特定的上行端口(如连接网关或服务器的端口)通信。

- 不跨越设备:端口隔离配置通常生效于单台交换机内部,是一种本地化策略。

- 目的纯粹:主要目标是阻止同一用户组(如酒店客房、学生宿舍、办公区相邻工位)内的终端设备相互访问,防止ARP欺骗、病毒局域网传播等安全风险,同时保证所有终端都能正常访问网关和公共服务器。

二、主要区别对比

| 特性维度 | VLAN | 端口隔离 |

| :--- | :--- | :--- |

| 隔离层级 | 逻辑广播域级别(子网级别)。 | 同一广播域内的端口级别。 |

| 通信范围 | 同一VLAN内可自由通信;不同VLAN间需通过路由器或三层交换机进行路由。 | 隔离组内端口间不可互访,但均可与指定的“公共端口”通信。 |

| 可扩展性 | 强,可跨越多台交换机,构建大型逻辑网络。 | 弱,通常局限于单台交换机。 |

| IP规划 | 通常需要为不同VLAN规划不同的IP子网。 | 所有端口通常属于同一IP子网。 |

| 主要目的 | 逻辑网络分段,隔离广播域,增强安全性和管理灵活性。 | 在共享同一IP网段的前提下,实现用户终端间的横向访问控制,提升安全性。 |

| 典型应用 | 部门隔离(如财务、研发、办公网络分离)、不同业务系统隔离、访客网络隔离。 | 酒店客房网络、学生宿舍网络、会议室、开放式办公区——需要防止相邻设备互访的场景。 |

三、在网络规划中的协同应用

在实际的弱电工程网络规划中,VLAN和端口隔离并非互斥,而是可以协同工作,形成多层防御和精细化管理。

经典组合方案示例:

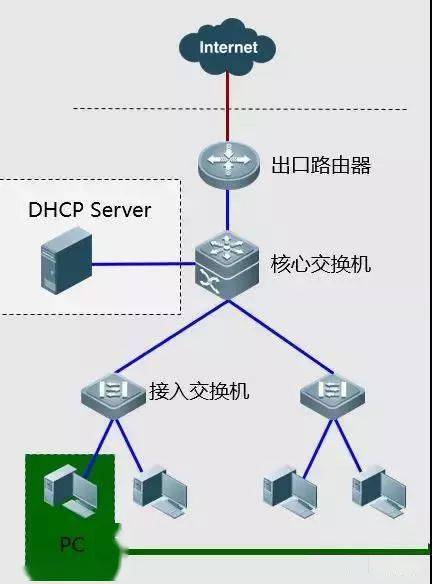

1. 宏观逻辑隔离(使用VLAN):将整个网络划分为“员工VLAN”、“访客VLAN”、“设备管理VLAN”等。

2. 微观内部隔离(使用端口隔离):在“员工VLAN”内部,为进一步防止同一部门或区域内终端间的攻击或干扰,在接入交换机上启用端口隔离功能。这样,所有员工终端都能访问公司的服务器和互联网(通过网关),但彼此之间无法直接扫描或攻击。

这种组合实现了:

- 安全性叠加:既防范了跨部门的网络风险(VLAN层面),又防范了部门内部的横向威胁(端口隔离层面)。

- 管理简化:所有员工仍处于同一IP子网,IP地址管理相对简单,无需为每个小区域划分子网。

- 策略灵活:对于有内部协作需求的部门(如研发组),可以关闭端口隔离;对于安全要求高的区域(如财务部开放办公区),则开启端口隔离。

###

简而言之,VLAN像是为一座大楼修建了多个独立的楼层或单元,不同单元间需要“楼梯或电梯”(路由器)才能互通;而端口隔离则像是在同一个大房间(VLAN)内,为每个工位安装了隔板,阻止相邻工位直接传递东西,但大家都能与房间前方的讲台(网关)交流。

在网络工程规划阶段,设计者应根据实际业务需求、安全等级、管理复杂度和成本等因素综合考量:

- 当需要根据职能、部门或业务类型进行完全的逻辑和三层隔离时,应优先规划VLAN。

- 当主要需求是在同一网段内(如IP地址资源有限或管理要求),阻止同级用户终端间的直接通信时,端口隔离是一种轻量、高效的解决方案。

- 在大型或高安全要求的网络中,两者结合使用往往能提供更优的网络架构。

如若转载,请注明出处:http://www.shuren10000.com/product/82.html

更新时间:2026-04-14 08:12:29